Ang mga network engineer, sa panggawas, mga "teknikal nga trabahante" lang nga nagtukod, nag-optimize, ug nag-troubleshoot sa mga network, apan sa tinuod lang, kita ang "unang linya sa depensa" sa cybersecurity. Usa ka 2024 CrowdStrike report nagpakita nga ang global cyberattacks misaka og 30%, diin ang mga kompanya sa China nag-antos sa mga kapildihan nga milapas sa 50 bilyon yuan tungod sa mga isyu sa cybersecurity. Wala’y pakialam ang mga kliyente kung ikaw usa ka espesyalista sa operasyon o seguridad; kung adunay insidente sa network nga mahitabo, ang engineer ang una nga mabasol. Wala pay labot ang kaylap nga pagsagop sa AI, 5G, ug cloud networks, nga nakapahimo sa mga pamaagi sa pag-atake sa mga hacker nga labi ka sopistikado. Adunay usa ka sikat nga post sa Zhihu sa China: "Ang mga network engineer nga wala makakat-on sa seguridad nagputol sa ilang kaugalingon nga ruta sa pag-ikyas!" Kini nga pahayag, bisan kung grabe, tinuod.

Niini nga artikulo, akong ihatag ang detalyadong pagtuki sa walo ka komon nga mga pag-atake sa network, gikan sa ilang mga prinsipyo ug mga pagtuon sa kaso hangtod sa mga estratehiya sa depensa, nga gihimo kini nga praktikal kutob sa mahimo. Bag-o ka man o usa ka beterano nga nagtinguha nga mapalambo ang imong kahanas, kini nga kahibalo maghatag kanimo og dugang nga kontrol sa imong mga proyekto. Sugdan na nato!

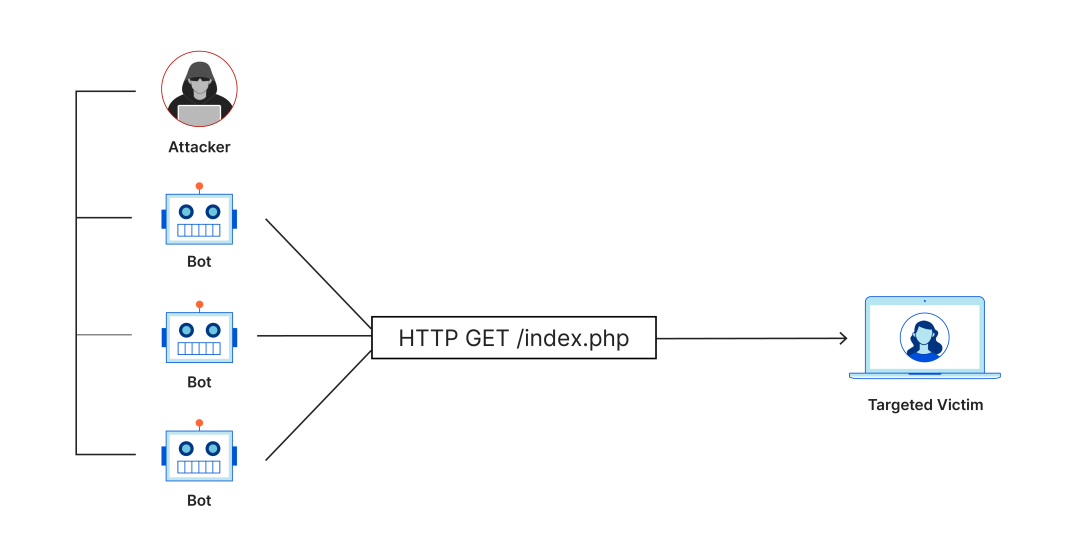

Numero Uno nga Pag-atake sa DDoS

Ang mga distributed Denial-of-Service (DDoS) nga pag-atake nagdagsang sa mga target nga server o network nga adunay daghang peke nga trapiko, nga naghimo niini nga dili ma-access sa mga lehitimong tiggamit. Ang kasagarang mga teknik naglakip sa SYN flooding ug UDP flooding. Niadtong 2024, usa ka report sa Cloudflare nagpakita nga ang mga pag-atake sa DDoS nagkantidad og 40% sa tanang pag-atake sa network.

Niadtong 2022, usa ka e-commerce platform ang giatake sa DDoS sa wala pa ang Singles' Day, diin ang peak traffic niabot sa 1Tbps, hinungdan sa pagka-crash sa website sulod sa duha ka oras ug miresulta sa pagkawala sa napulo ka milyon nga yuan. Usa ka higala nako ang nagdumala sa emergency response ug hapit na mabuang sa pressure.

Unsaon pagpugong niini?

○Paglimpyo sa Dagayday:I-deploy ang mga serbisyo sa proteksyon sa CDN o DDoS (basin kinahanglan nimo ang Mylinking™ Inline Bypass Tap/Switch) aron masala ang malisyosong trapiko.

○Kabaliktaran sa Bandwidth:Ireserba ang 20%-30% sa bandwidth aron masagubang ang kalit nga pagdagsa sa trapiko.

○Alarma sa Pagmonitor:Gamita ang mga himan (basin kinahanglan nimo ang Mylinking™ Network Packet Broker) aron mabantayan ang trapiko sa tinuod nga oras ug maalerto sa bisan unsang mga abnormalidad.

○Plano sa EmerhensyaPakigtambayayong sa mga ISP aron dali nga makabalhin og linya o babagan ang mga tinubdan sa pag-atake.

Numero 2 nga SQL Injection

Ang mga hacker mo-inject og malisyosong SQL code sa mga input field o URL sa website aron kawaton ang impormasyon sa database o makadaot sa mga sistema. Niadtong 2023, usa ka report sa OWASP nag-ingon nga ang SQL injection nagpabilin nga usa sa tulo ka nag-unang web attacks.

Ang website sa usa ka gamay ngadto sa medium nga gidak-on nga negosyo nakompromiso sa usa ka hacker nga nag-inject sa "1=1" nga pahayag, nga dali nga nakakuha sa password sa administrator, tungod kay ang website napakyas sa pagsala sa input sa user. Nadiskobrehan sa ulahi nga ang development team wala gyud nagpatuman sa input validation.

Unsaon pagpugong niini?

○Pangutana nga gi-parameterize:Ang mga backend developer kinahanglan mogamit ug giandam nga mga pahayag aron malikayan ang direktang pagdugtong sa SQL.

○Departamento sa WAF:Ang mga web application firewall (sama sa ModSecurity) makababag sa mga malisyosong hangyo.

○Regular nga Pag-awdit:Gamita ang mga himan (sama sa SQLMap) aron ma-scan ang mga kahuyangan ug i-backup ang database sa dili pa mag-patch.

○Pagkontrol sa Pag-access:Ang mga tiggamit sa database kinahanglan hatagan lamang sa minimum nga mga pribilehiyo aron malikayan ang hingpit nga pagkawala sa kontrol.

Numero 3 nga Pag-atake sa Cross-site Scripting (XSS)

Ang mga cross-site scripting (XSS) nga pag-atake mangawat sa user cookies, session IDs, ug uban pang malisyosong scripts pinaagi sa pag-inject niini sa mga web page. Kini giklasipikar ngadto sa reflected, stored, ug DOM-based nga mga pag-atake. Niadtong 2024, ang XSS mikabat sa 25% sa tanang web attacks.

Usa ka forum ang napakyas sa pagsala sa mga komento sa tiggamit, nga nagtugot sa mga hacker sa pagsal-ot og script code ug pagkawat sa impormasyon sa pag-login gikan sa liboan ka mga tiggamit. Nakakita ko og mga kaso diin ang mga kliyente gikilkil og CNY500,000 yuan tungod niini.

Unsaon pagpugong niini?

○Pagsala sa input: Paglikay sa input sa tiggamit (sama sa HTML encoding).

○Estratehiya sa CSP:I-enable ang mga palisiya sa seguridad sa sulud aron mapugngan ang mga gigikanan sa script.

○Proteksyon sa browser:Ibutang ang mga HTTP header (sama sa X-XSS-Protection) aron babagan ang mga malisyosong script.

○Pag-scan sa Himan:Gamita ang Burp Suite aron regular nga susihon ang mga kahuyangan sa XSS.

Numero 4 nga Pag-crack sa Password

Ang mga hacker makakuha og mga password sa user o administrator pinaagi sa brute-force attacks, dictionary attacks, o social engineering. Usa ka report sa Verizon niadtong 2023 nagpakita nga 80% sa mga cyber intrusions nalambigit sa mga huyang nga password.

Ang router sa usa ka kompanya, nga naggamit sa default nga password nga "admin," dali ra kaayong na-log in sa usa ka hacker nga nagbutang og backdoor. Ang engineer nga nalambigit gitangtang sa trabaho, ug ang manager gipaninglan usab nga manubag.

Unsaon pagpugong niini?

○Mga Komplikadong Password:Pugsa ang paggamit og 12 o labaw pa nga mga karakter, sinagol nga letra sa dako ug dako nga letra, numero, ug simbolo.

○Pag-authenticate sa Multi-factor:I-enable ang MFA (sama sa SMS verification code) sa mga importanteng kagamitan.

○Pagdumala sa Password:Gamita ang mga himan (sama sa LastPass) aron madumala sa sentral nga paagi ug usba kini kanunay.

○Limitahi ang mga Pagsulay:Ang IP address ma-lock human sa tulo ka napakyas nga pagsulay sa pag-login aron mapugngan ang mga brute-force nga pag-atake.

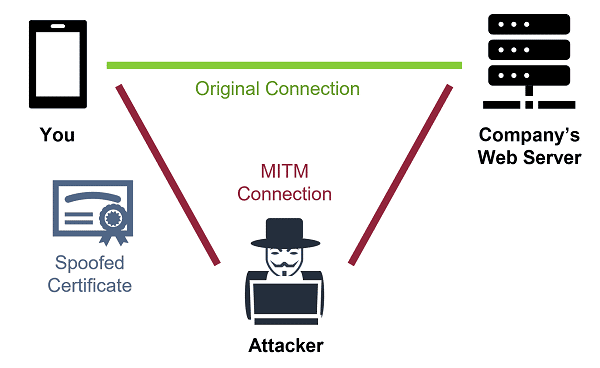

Numero 5 nga Pag-atake sa Tawo sa Tunga (MITM)

Ang mga hacker manghilabot tali sa mga tiggamit ug mga server, nga manghilabot o manghilabot sa datos. Kasagaran kini mahitabo sa publikong Wi-Fi o mga komunikasyon nga wala ma-encrypt. Niadtong 2024, ang mga pag-atake sa MITM nakaingon sa 20% sa network sniffing.

Ang Wi-Fi sa usa ka coffee shop na-infect sa mga hacker, nga miresulta sa pagkawala sa napulo ka libo nga dolyar sa mga tiggamit sa dihang ang ilang datos na-intercept samtang nag-log in sa website sa usa ka bangko. Sa ulahi, nadiskobrehan sa mga inhenyero nga ang HTTPS wala gipatuman.

Unsaon pagpugong niini?

○Ipugos ang HTTPS:Ang website ug API gi-encrypt gamit ang TLS, ug ang HTTP gi-disable.

○Pagpamatuod sa Sertipiko:Gamita ang HPKP o CAA aron masiguro nga kasaligan ang sertipiko.

○Proteksyon sa VPN:Ang mga sensitibo nga operasyon kinahanglan mogamit ug VPN aron ma-encrypt ang trapiko.

○Proteksyon sa ARP:Bantayi ang ARP table aron malikayan ang ARP spoofing.

Numero 6 nga Pag-atake sa Phishing

Ang mga hacker mogamit og peke nga mga email, website, o text message aron limbongan ang mga tiggamit sa pagbutyag sa impormasyon o pag-klik sa mga malisyosong link. Niadtong 2023, ang mga pag-atake sa phishing maoy hinungdan sa 35% sa mga insidente sa cybersecurity.

Usa ka empleyado sa usa ka kompanya ang nakadawat og email gikan sa usa ka tawo nga nag-angkon nga ilang amo, nga nangayo og money transfer, ug sa katapusan nawad-an og minilyon. Sa ulahi nadiskobrehan nga peke ang email domain; wala kini gi-verify sa empleyado.

Unsaon pagpugong niini?

○Pagbansay sa Empleyado:Regular nga pagpahigayon og cybersecurity awareness training aron matudloan unsaon pag-ila sa mga phishing email.

○Pagsala sa Email:Pag-deploy og anti-phishing gateway (sama sa Barracuda).

○Pagpamatuod sa Domain:Susiha ang domain sa nagpadala ug i-enable ang DMARC policy.

○Doble nga Pagkumpirma:Ang mga sensitibo nga operasyon nanginahanglan og beripikasyon pinaagi sa telepono o sa personal.

Numero 7 nga Ransomware

Ang Ransomware mo-encrypt sa datos sa mga biktima ug mangayo og ransom para sa decryption. Usa ka report sa Sophos niadtong 2024 nagpakita nga 50% sa mga negosyo sa tibuok kalibutan ang nakasinati og mga pag-atake sa ransomware.

Nadaot sa LockBit ransomware ang network sa usa ka ospital, hinungdan sa pagkaparalisa sa sistema ug pagkahunong sa mga operasyon. Usa ka semana nga gigugol sa mga inhenyero sa pagbawi sa datos, nga nakaangkon og dakong kapildihan.

Unsaon pagpugong niini?

○Regular nga Pag-backup:Off-site nga backup sa kritikal nga datos ug pagsulay sa proseso sa pagbawi.

○Pagdumala sa Patch:I-update dayon ang mga sistema ug software aron masulbad ang mga kahuyangan.

○Pagmonitor sa Pamatasan:Gamita ang mga himan sa EDR (sama sa CrowdStrike) aron makamatikod sa dili normal nga pamatasan.

○Network sa Pag-inusara:Pagbahin-bahin sa mga sensitibo nga sistema aron malikayan ang pagkaylap sa mga virus.

Numero 8 nga Pag-atake sa Zero-Day

Ang mga zero-day attack nagpahimulos sa wala gibutyag nga mga kahuyangan sa software, nga naghimo niini nga lisod kaayo mapugngan. Niadtong 2023, gitaho sa Google ang nadiskobrehan nga 20 ka high-risk zero-day vulnerabilities, nga kadaghanan niini gigamit alang sa mga pag-atake sa supply chain.

Usa ka kompanya nga naggamit sa SolarWinds software ang naapektuhan sa usa ka zero-day vulnerability, nga nakaapekto sa tibuok supply chain niini. Walay mahimo ang mga inhenyero ug naghulat na lang sa usa ka patch.

Unsaon pagpugong niini?

○Pag-ila sa Pagsulong:I-deploy ang IDS/IPS (sama sa Snort) aron mabantayan ang dili normal nga trapiko.

○Pag-analisar sa Sandbox:Gamita ang sandbox aron ibulag ang mga kadudahang file ug analisahon ang ilang pamatasan.

○Kaalam sa Hulga:Mag-subscribe sa mga serbisyo (sama sa FireEye) aron makuha ang pinakabag-ong impormasyon sa kahuyangan.

○Pinakagamay nga mga Pribilehiyo:Limitahi ang mga permiso sa software aron makunhuran ang kadaghanon sa mga pag-atake.

Mga kaubang miyembro sa network, unsang mga klase sa pag-atake ang inyong nasugatan? Ug giunsa ninyo kini pagdumala? Atong hisgutan kini nga magkauban ug magtinabangay aron mas mapalig-on pa ang atong mga network!

Oras sa pag-post: Nob-05-2025