Handurawa nga nag-abli ka og daw ordinaryo nga email, ug sa sunod nga gutlo, walay sulod ang imong bank account. O nag-browse ka sa web sa dihang nag-lock ang imong screen ug migawas ang usa ka mensahe sa ransom. Kini nga mga eksena dili mga salida sa science fiction, apan mga tinuod nga ehemplo sa mga cyberattack. Niining panahon sa Internet sa tanan, ang Internet dili lamang usa ka kombenyente nga taytayan, apan usa usab ka lugar sa pagpangita sa mga hacker. Gikan sa personal nga pribasiya ngadto sa mga sekreto sa korporasyon ngadto sa nasudnong seguridad, ang mga cyber Attack anaa bisan asa, ug ang ilang tuso ug makadaot nga gahum makapakurat. Unsang mga pag-atake ang naghulga kanato? Giunsa kini molihok, ug unsa ang angay buhaton bahin niini? Atong tan-awon ang walo sa labing komon nga mga cyberattack, nga magdala kanimo ngadto sa usa ka kalibutan nga pamilyar ug dili pamilyar.

Malware

1. Unsa ang Malware? Ang malware usa ka malisyosong programa nga gidisenyo aron makadaot, mangawat, o makontrol ang sistema sa usa ka tiggamit. Kini mosulod sa mga device sa tiggamit pinaagi sa daw dili makadaot nga mga ruta sama sa mga email attachment, tinago nga mga update sa software, o ilegal nga pag-download sa website. Kung modagan na, ang malware mahimong mangawat sa sensitibo nga impormasyon, maka-encrypt sa datos, makatangtang sa mga file, o makahimo pa gani sa device nga "puppet" sa usa ka tig-atake.

2. Kasagarang mga klase sa malware

Mga bayrus:Nalakip sa lehitimong mga programa, human sa pagdagan, pagkopya sa kaugalingon, impeksyon sa ubang mga file, nga moresulta sa pagkadaot sa performance sa sistema o pagkawala sa datos.

Ulod:Mahimo kining mokaylap nga independente bisan walay host program. Kasagaran kini mokaylap sa kaugalingon pinaagi sa mga kahuyangan sa network ug mokonsumo sa mga kahinguhaan sa network. Trojan: Nagtakuban isip lehitimong software aron maaghat ang mga tiggamit sa pag-install og backdoor nga makakontrol sa mga device sa layo o makawat sa datos.

Spyware:Sekreto nga pagmonitor sa pamatasan sa tiggamit, pagrekord sa mga keystroke o history sa pag-browse, nga kasagarang gigamit aron mangawat og mga password ug impormasyon sa bank account.

Ransomware:Ang pag-lock sa usa ka device o pag-encrypt sa usa ka data para sa ransom aron ma-unlock kini kaylap kaayo sa bag-ohay nga mga tuig.

3. Pagpakaylap ug Kadaot Ang malware kasagarang mokaylap pinaagi sa pisikal nga media sama sa phishing emails, Malvertising, o USB keys. Ang kadaot mahimong maglakip sa data leakage, pagkapakyas sa sistema, pagkawala sa pinansyal, ug bisan ang pagkawala sa reputasyon sa korporasyon. Pananglitan, ang 2020 Emotet malware nahimong usa ka bangungot sa seguridad sa negosyo pinaagi sa pagtakod sa milyon-milyong mga device sa tibuok kalibutan pinaagi sa tinago nga mga dokumento sa Office.

4. Mga estratehiya sa paglikay

• I-install ug regular nga i-update ang anti-virus software aron ma-scan ang mga kadudahang file.

• Likayi ang pag-klik sa wala mailhi nga mga link o pag-download sa software gikan sa wala mailhi nga mga tinubdan.

• Regular nga i-backup ang importanteng datos aron malikayan ang dili na mabalik nga mga pagkawala nga gipahinabo sa ransomware.

• I-enable ang mga firewall aron mapugngan ang wala gitugutan nga pag-access sa network.

Ransomware

1. Giunsa Paglihok ang Ransomware Ang Ransomware usa ka espesyal nga klase sa malware nga espesipikong nag-lock sa device sa usa ka tiggamit o nag-encrypt sa kritikal nga datos (pananglitan, mga dokumento, database, source code) aron dili kini ma-access sa biktima. Ang mga tig-atake kasagarang mangayo og bayad sa mga cryptocurrency nga lisod masubay sama sa bitcoin, ug naghulga nga permanente nga gub-on ang datos kung dili mabayran.

2. Kasagarang mga Kaso

Ang pag-atake sa Colonial Pipeline niadtong 2021 nakapakurat sa kalibutan. Ang DarkSide ransomware naka-encrypt sa control system sa dakong fuel pipeline sa East Coast sa Estados Unidos, hinungdan nga nahunong ang suplay sa gasolina ug nangayo og $4.4 milyon nga ransomware ang mga tig-atake. Kini nga insidente nagbutyag sa kahuyang sa kritikal nga imprastraktura batok sa ransomware.

3. Ngano nga makamatay kaayo ang ransomware?

Kusog nga pagtago: Ang ransomware kasagarang mokaylap pinaagi sa social engineering (pananglitan, pagpakaaron-ingnon nga lehitimong mga email), nga nagpalisod sa pag-ila niini sa mga tiggamit.

Paspas nga pagkaylap: Pinaagi sa pagpahimulos sa mga kahuyangan sa network, ang ransomware dali nga maka-impeksyon sa daghang mga aparato sulod sa usa ka negosyo.

Lisod nga pagbawi: Kung walay balido nga backup, ang pagbayad sa ransom mahimong mao lamang ang kapilian, apan mahimong dili posible nga mabawi ang datos human mabayran ang ransom.

4. Mga Lakang sa Pagdepensa

• Regular nga i-backup ang datos offline aron masiguro nga ang importanteng datos dali nga mabalik.

• Ang Endpoint Detection and Response (EDR) nga sistema gigamit aron mabantayan ang dili normal nga pamatasan sa tinuod nga oras.

• Bansaya ang mga empleyado sa pag-ila sa mga phishing email aron dili kini mahimong hinungdan sa mga pag-atake.

• I-patch ang mga kahuyangan sa sistema ug software sa tukmang panahon aron makunhuran ang risgo sa pagpanghilabot.

Pag-phishing

1. Ang Kinaiya sa Phishing

Ang phishing usa ka klase sa social engineering attack diin ang usa ka tig-atake, nga nagpakaaron-ingnon nga usa ka kasaligang entidad (sama sa bangko, e-commerce platform, o kauban sa trabaho), nag-aghat sa biktima sa pagbutyag sa sensitibo nga impormasyon (sama sa mga password, numero sa credit card) o pag-klik sa usa ka malisyosong link pinaagi sa email, text message, o instant message.

2. Kasagarang mga Porma

• Email phishing: Peke nga opisyal nga mga email aron madani ang mga tiggamit sa pag-log in sa mga peke nga website ug pagsulod sa ilang mga kredensyal.

Spear Phishing: Usa ka gipahaom nga pag-atake nga gitumong sa usa ka piho nga indibidwal o grupo nga adunay mas taas nga rate sa kalampusan.

• Smishing: Pagpadala og peke nga mga notipikasyon pinaagi sa mga text message aron madani ang mga tiggamit sa pag-klik sa mga malisyosong link.

• Vishing: pagpakaaron-ingnon nga usa ka awtoridad pinaagi sa telepono aron makakuha og sensitibo nga impormasyon.

3. Mga Peligro ug Epekto

Barato ug dali ra ipatuman ang mga phishing attack, apan mahimo kini nga hinungdan sa dakong kapildihan. Niadtong 2022, ang tibuok kalibutan nga kapildihan sa pinansyal tungod sa mga phishing attack mikabat sa binilyon nga dolyar, nga naglambigit sa gikawat nga personal nga mga account, paglapas sa datos sa korporasyon, ug uban pa.

4. Mga Estratehiya sa Pagsagubang

• Susiha pag-usab ang adres sa nagpadala kon duna bay mga typo o dili kasagaran nga mga ngalan sa domain.

• I-enable ang multi-factor authentication (MFA) aron makunhuran ang risgo bisan kung ang mga password ma-kompromiso.

• Gamita ang mga himan nga kontra-phishing aron masala ang mga malisyosong email ug mga link.

• Pagpahigayon og regular nga pagbansay sa kaamgohan sa seguridad aron mapalambo ang pagbantay sa mga kawani.

Abante nga Padayon nga Hulga (APT)

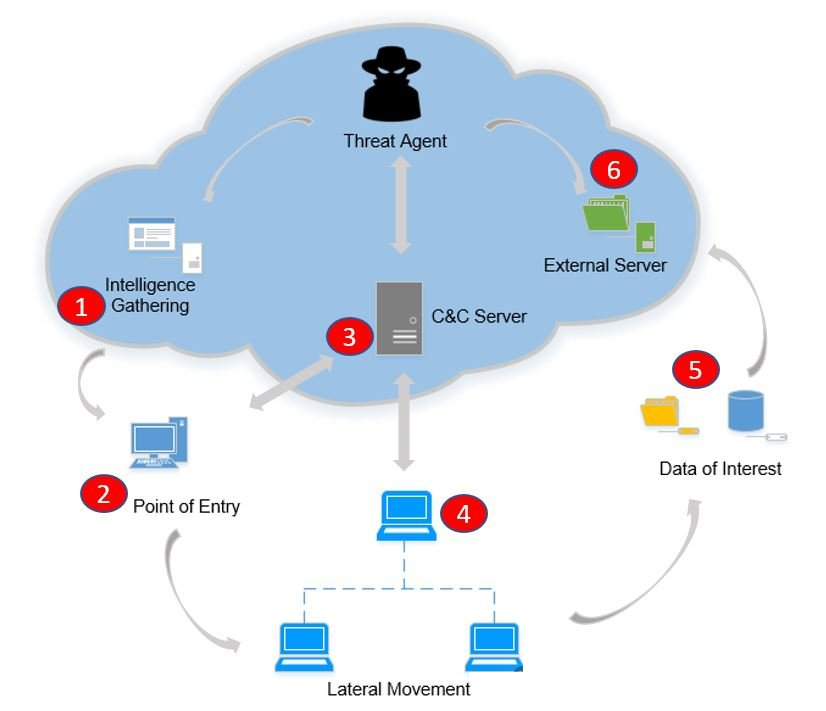

1. Kahulugan sa APT

Ang usa ka advanced persistent threat (APT) usa ka komplikado ug dugay nga cyber attack, nga kasagaran gihimo sa mga grupo sa hacker sa lebel sa estado o mga kriminal nga gang. Ang pag-atake sa APT adunay klaro nga target ug taas nga lebel sa pag-customize. Ang mga tig-atake mosulod sa daghang mga yugto ug magtago-tago sulod sa dugay nga panahon aron mangawat sa kompidensyal nga datos o makadaot sa sistema.

2. Pag-agos sa Pag-atake

Inisyal nga pagpanghilabot:Pagsulod pinaagi sa mga phishing email, mga pagpahimulos, o mga pag-atake sa supply chain.

Pagtukod og pundasyon:Pagbutang og mga backdoor aron mapadayon ang dugay nga pag-access.

Paglihok sa Lateral:mokatap sulod sa target nga network aron makakuha og mas taas nga awtoridad.

Pagpangawat sa Datos:Pagkuha og sensitibo nga impormasyon sama sa mga dokumento sa intelektwal nga kabtangan o estratehiya.

Tabuni ang Trace:Papasa ang log aron itago ang pag-atake.

3. Kasagarang mga Kaso

Ang pag-atake sa SolarWinds niadtong 2020 usa ka klasiko nga insidente sa APT diin ang mga hacker nagtanom og malisyosong code pinaagi sa pag-atake sa supply chain, nga nakaapekto sa liboan ka mga negosyo ug mga ahensya sa gobyerno sa tibuok kalibutan ug nangawat og daghang sensitibo nga datos.

4. Mga Depensiba nga Punto

• Pag-deploy og Intrusion detection system (IDS) aron mabantayan ang abnormal nga trapiko sa network.

• Ipatuman ang prinsipyo sa least privilege aron limitahan ang lateral nga paglihok sa mga tig-atake.

• Pagpahigayon og regular nga mga security audit aron makamatikod sa posibleng mga backdoor.

• Pakigtambayayong sa mga plataporma sa paniktik sa hulga aron makuha ang pinakabag-ong mga uso sa pag-atake.

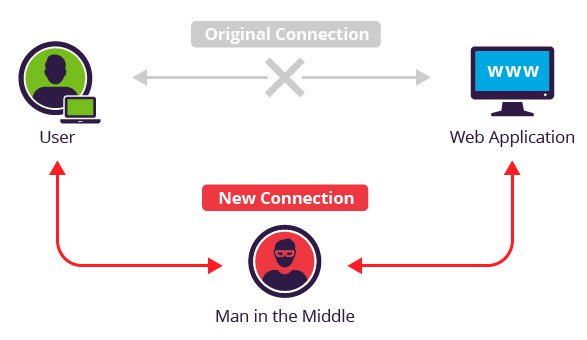

Tawo sa Tunga nga Pag-atake (MITM)

1. Giunsa paglihok ang mga pag-atake nga Man-in-the-middle?

Ang man-in-the-middle attack (MITM) mao ang pagsal-ot, pag-intercept, ug pagmaniobra sa mga pagpadala sa datos tali sa duha ka partido nga nagkomunikar nga wala nila kini nahibal-an. Ang usa ka tig-atake mahimong mangawat sa sensitibo nga impormasyon, manghilabot sa datos, o magpakaaron-ingnon nga usa ka partido alang sa pagpanglimbong.

2. Kasagarang mga Porma

• Pagpangilad sa Wi-Fi: Ang mga tig-atake naghimo og peke nga mga Wi-Fi hotspot aron madani ang mga tiggamit sa pagkonektar aron mangawat og datos.

DNS spoofing: pagpanghilabot sa mga pangutana sa DNS aron idirekta ang mga tiggamit ngadto sa mga malisyosong website.

• Pag-hijack sa SSL: Pag-peke sa mga sertipiko sa SSL aron ma-intercept ang naka-encrypt nga trapiko.

• Pag-hijack sa email: Pag-intercept ug pagpanghilabot sa sulod sa email.

3. Mga Peligro

Ang mga pag-atake sa MITM naghatag ug dakong hulga sa online banking, e-commerce, ug mga sistema sa telecommuting, nga mahimong mosangpot sa kawat nga mga account, giusab nga mga transaksyon, o pagkaladlad sa sensitibo nga mga komunikasyon.

4. Mga Paagi sa Pagpugong

• Gamita ang mga website nga HTTPS aron masiguro nga ang komunikasyon naka-encrypt.

• Likayi ang pagkonektar sa publikong Wi-Fi o paggamit sa VPNS aron i-encrypt ang trapiko.

• I-enable ang usa ka luwas nga serbisyo sa resolusyon sa DNS sama sa DNSSEC.

• Susiha ang balido sa mga sertipiko sa SSL ug magmabinantayon sa mga pasidaan sa eksepsiyon.

SQL Injection

1. Mekanismo sa SQL Injection

Ang SQL injection usa ka code injection attack diin ang usa ka tig-atake mosal-ot og malisyosong mga SQL statement ngadto sa mga input field sa usa ka Web application (pananglitan, login box, search bar) aron limbongan ang database sa pagpatuman sa ilegal nga mga sugo, sa ingon mangawat, manghilabot o mopapas sa datos.

2. Prinsipyo sa Pag-atake

Hunahunaa ang mosunod nga SQL query para sa usa ka login form:

Ang tig-atake mosulod:

Ang pangutana mahimong:

Kini molaktaw sa authentication ug motugot sa tig-atake nga mag-log in.

3. Mga Peligro

Ang SQL injection mahimong mosangpot sa pagtulo sa mga sulod sa database, pagpangawat sa mga kredensyal sa tiggamit, o bisan sa pag-agaw sa tibuok sistema. Ang paglapas sa datos sa Equifax niadtong 2017 nalambigit sa kahuyangan sa SQL injection nga nakaapekto sa personal nga impormasyon sa 147 milyon nga tiggamit.

4. Mga Depensa

• Gamita ang mga parameterized nga pangutana o precompiled nga mga pahayag aron malikayan ang direktang pagdugtong sa input sa tiggamit.

• Ipatuman ang input validation ug filtering aron isalikway ang mga anomalous nga karakter.

• Limitahi ang mga permiso sa database aron mapugngan ang mga tig-atake sa paghimo og mga delikado nga aksyon.

• Regular nga i-scan ang mga Web application para sa mga kahuyangan ug i-patch ang mga risgo sa seguridad.

Mga Pag-atake sa DDoS

1. Kinaiya sa mga Pag-atake sa DDoS

Ang distributed Denial of Service (DDoS) nga pag-atake magpadala ug daghang mga hangyo ngadto sa target nga server pinaagi sa pagkontrol sa daghang mga bot, nga makahurot sa bandwidth, session resources o computing power niini, ug makapahimo sa mga normal nga tiggamit nga dili maka-access sa serbisyo.

2. Kasagarang mga Tipo

• Pag-atake sa trapiko: pagpadala og daghang gidaghanon sa mga pakete ug pagbabag sa bandwidth sa network.

• Mga pag-atake sa protocol: Pagpahimulos sa mga kahuyangan sa TCP/IP protocol aron ma-exhaust ang mga kahinguhaan sa sesyon sa server.

• Mga pag-atake sa application-layer: Giparalisa ang mga Web server pinaagi sa pagpakaaron-ingnon nga lehitimong mga hangyo sa tiggamit.

3. Kasagarang mga Kaso

Ang pag-atake sa Dyn DDoS niadtong 2016 migamit sa Mirai botnet aron i-down ang pipila ka mainstream websites lakip ang Twitter ug Netflix, nga nagpasiugda sa mga risgo sa seguridad sa mga iot device.

4. Mga Estratehiya sa Pagsagubang

• I-deploy ang mga serbisyo sa proteksyon sa DDoS aron masala ang malisyosong trapiko.

• Gamita ang Content Delivery network (CDN) aron iapod-apod ang trapiko.

• I-configure ang mga load balancer aron madugangan ang kapasidad sa pagproseso sa server.

• Monitora ang trapiko sa network aron makamatikod ug makatubag sa mga anomaliya sa tukmang panahon.

Mga Hulga sa Sulod

1. Kahulugan sa Hulga sa mga Insider

Ang mga hulga gikan sa sulod sa organisasyon naggikan sa mga awtorisado nga tiggamit (pananglitan, mga empleyado, mga kontraktor) sulod sa usa ka organisasyon nga mahimong moabuso sa ilang mga pribilehiyo tungod sa malisyoso, pagpabaya, o pagmaniobra sa mga eksternal nga tig-atake, nga moresulta sa pagtulo sa datos o kadaot sa sistema.

2. Matang sa Hulga

• Mga malisyoso nga tawo sa sulod: Tinuyong pagpangawat og datos o pagkompromiso sa mga sistema alang sa ganansya.

• Mga mapasagarong empleyado: Tungod sa kakulang sa kahibalo sa seguridad, ang sayop nga operasyon mosangpot sa pagkaladlad sa kahuyang.

• Mga gi-hijack nga account: Gikontrol sa mga tig-atake ang mga internal nga account pinaagi sa phishing o pagpangawat sa kredensyal.

3. Mga Peligro

Ang mga hulga gikan sa sulod lisod mamatikdan ug mahimong dili mogamit sa tradisyonal nga mga firewall ug mga sistema sa pag-detect sa intrusion. Niadtong 2021, usa ka iladong kompanya sa teknolohiya ang nawad-an og gatusan ka milyon nga dolyar tungod sa usa ka internal nga empleyado nga nagpagawas sa source code.

4. Lig-on nga mga Lakang sa Depensiba

• Ipatuman ang zero-trust nga arkitektura ug beripikaha ang tanang hangyo sa pag-access.

• Bantayi ang pamatasan sa tiggamit aron makamatikod sa dili normal nga mga operasyon.

• Pagpahigayon og regular nga pagbansay sa kaluwasan aron mapalambo ang kaamgohan sa mga kawani.

• Limitahi ang pag-access sa sensitibo nga datos aron makunhuran ang risgo sa pagtulo.

Oras sa pag-post: Mayo-26-2025